Новости ДедалИнфо

Секреты переговорщика по поводу программ-вымогателей

Осенью где-то в Европе центр безопасности заметил что-то. Это основная работа центра безопасности — замечать вещи. Его роль проста: защищать организации, отслеживая людей, использующих их компьютерные сети. Его название часто сокращается до простой аббревиатуры SOC (произносится как «сок»). Люди, работающие в SOC, являются эквивалентом ночных охранников в торговом центре в области кибербезопасности, сидя за рядом телевизионных экранов: смотрят, ждут, пытаются не задремать.

В этом случае они заметили, что кто-то пытался войти в учетную запись сотрудника в одной из компаний, за которыми следит SOC , используя ряд неправильных паролей. Около тысячи раз за один день. Это показалось подозрительным . Кто-то в SOC отправил кому-то в компании электронное письмо, сообщив о неудачных попытках входа.

Индустрия кибербезопасности существует для того, чтобы сохранять информацию в тайне и репутацию в целости и сохранности. Я могу рассказать вам эту историю, только если сохраню анонимность компании, о которой идет речь, хотя вы, возможно, о ней слышали. Представьте себе компанию, которая предоставляет скучные административные услуги тысячам организаций по всей планете. Такую компанию, которую ваш собственный работодатель отдает на субподряд. Компанию, на которую все полагаются, но о которой никто не задумывается.

И SOC , и компания были сертифицированы как соответствующие «самому известному в мире стандарту информационной безопасности». Но когда SOC предупредил персонал компании о неудачных попытках входа, они ничего не предприняли. SOC не стал настаивать на этом. Никто не заметил, что пользователь в конечном итоге смог войти в систему. Или что учетная запись принадлежала сотруднику, который больше там не работал. Никто не заметил, что это была учетная запись уровня администратора, которая предоставляла доступ ко всей сети компании. Никто не замечал ничего странного — около месяца.

Затем, в один прекрасный день, серверы компании начали давать сбои. Пришла серия тревожных писем. «Нам удалось получить много секретных документов, внутренних документов, классифицированных как строго конфиденциальные, персональные данные нынешних сотрудников!» — гласило одно из них. Там была ссылка на закрытый чат и крайний срок его использования. Хакеры хотели поговорить.

Несколько часов спустя на другом конце света зазвонил телефон. Ник Шах спал в своем пляжном домике на тропическом острове Маврикий, который находится посреди Индийского океана. Когда он поднял трубку, это был коллега с плохими новостями. Кто-то в компании вошел в защищенный чат, не посоветовавшись с ними, и отправил хакерам два сообщения:

Здравствуйте?

Ссылка, предоставленная для начала общения, не работает, мы только что нашли альтернативную ссылку, которая работает. Сейчас почти 2 часа ночи по британскому времени, и нам нужно продление, чтобы обсудить с вами детали этого инцидента, мы свяжемся с вами до 11:00 утра по британскому летнему времени.

Через двенадцать минут хакеры ответили:

Привет, хорошо.

Шах взял свою вейп-ручку и затянулся. Компания, конечно, была в панике. Взволнованный тон, спешка с графиком. Эти сообщения усложняли работу Шаха. Каждое взаимодействие с преступниками — это психологическая игра за власть, и компания только что уступила позиции. «Какого хрена», — сказал его коллега. Шаху нужно было придумать ответ, чтобы вернуть этот разговор в нужное русло — и быстро.

Большинство людей назвали бы Шаха «переговорщиком по программам-вымогателям». Эта работа появилась за последние пять лет, когда проблема онлайн-банд, удерживающих данные в заложниках, резко возросла. Специалисты, которые знают, как бороться с этими бандами, сейчас пользуются большим спросом. Шах предпочитает описывать свою работу как «взаимодействие с субъектом угрозы» — «субъект угрозы» — это термин, который люди из киберразведки используют для обозначения «таинственных плохих парней в Интернете»; и «взаимодействие», потому что это менее подразумевает, что его клиентам нужно будет отправлять деньги мошенникам. Конечно, Шах может торговаться о точной сумме выкупа, если это необходимо. Чаще всего он может использовать информацию, которую он и его коллеги извлекают, чтобы разрешить ситуацию более приемлемым образом — только около трети дел его фирмы заканчиваются выплатой. «Удивительно, что делают разговоры», — сказал он. «Вы строите отношения».

В свои 55 Шах, возможно, один из самых расчетливых собеседников в мире, хотя он хорошо это скрывает. У него приятная, легко забываемая манера поведения: мягкое лицо, средний рост, среднее телосложение. Можно подумать, что он консьерж в отеле, а не человек, который написал «Руководство по противодействию похищению людей и вымогательству» для Управления ООН по борьбе с терроризмом.

Родившийся в Уганде в семье индийских иммигрантов, Шах переехал в Великобританию в четыре года и научился справляться с угрозами с раннего возраста. Он вырос в муниципальном жилом массиве на юго-западе Англии, в то время, когда Национальный фронт, крайне правая антииммигрантская партия, был на подъеме. В 18 лет его единственным планом было больше не быть бедным. Он присоединился к полиции и прошел путь от уличного патрулирования до тайных операций. К 40 годам он работал в подразделении Национального агентства по борьбе с преступностью, которое занимается международными ситуациями с похищениями и захватами заложников. Затем он провел шесть лет в Южной Африке, управляя миссиями от Мозамбика до Малави, прежде чем выйти на пенсию в 2019 году с медалью от королевы.

Хотя он ушел из правительства, он хотел продолжить работу над транснациональной преступностью и решил поселиться на Маврикии. Белые пляжи острова, мягкий налоговый режим и стратегическое расположение на перекрестке Африки и Азии делают его привлекательным для определенного типа людей. За виски в доме британского верховного комиссара Шах познакомился с человеком из сферы кибербезопасности по имени Нил Хейр-Браун.

Как и Шах, Харе-Браун имел опыт работы в правоохранительных органах. 59-летний мужчина, чья ирония напоминает покойного Алана Рикмана, он достаточно долго занимался наблюдением и контрнаблюдением, чтобы вспомнить, как ночью угнал машину на платформе, чтобы установить на ней массивное подслушивающее устройство.

Около десяти лет назад Харе-Браун заметил рост числа страховых компаний, предлагающих полисы по киберпреступности, и подумал, что может возникнуть спрос на фирму, которая могла бы проводить для них оценку рисков и расследования. Он основал STORM Guidance в 2014 году, а Шах присоединился к ним пять лет спустя.

Почти все клиенты STORM приходят через страховые компании. Как и в случае с автомобильной аварией, страхователям дают инструкции о том, что делать в случае взлома. Поэтому, как только кто-то в компании понял, что ее взломали, они позвонили по номеру экстренной службы, предоставленному их страховщиками кибербезопасности. Люди на другом конце провода соединили их с юридической фирмой, чтобы гарантировать, что последующие разговоры останутся конфиденциальными и привилегированными. Затем юридическая фирма связалась со STORM .

Самым насущным вопросом для Шаха было то, какие данные были украдены. Это были просто материалы, относящиеся к самой компании? Или хакеры выяснили, как проникнуть в файлы ее клиентов, число которых исчислялось тысячами? Ни одна из этих организаций не знала, что их поставщик услуг, а возможно, и их собственные данные, были скомпрометированы. Хакеры могли уже быть в их системах, ковыряясь там.

Генеральный директор компании сказал Шаху, что он против выплаты выкупа. Первой целью Шаха было замедлить все, чтобы его коллеги из технической команды Storm успели немного покопаться. Он решил ограничить сообщения рабочими часами в стране, где базируется компания. «Ничья жизнь не подвергается риску», — напомнил он себе. «Действуйте так, будто это обсуждение партнерства, как деловая сделка».

Хакеры могли бы одержать верх, если бы Шах показал себя профессиональным переговорщиком, поэтому он отправлял бы сообщения через неотслеживаемую машину. Ему также нужна была легенда или поддельная личность. Если бы он притворился сотрудником низшего звена в компании, Шах мог бы создать возможности для будущих задержек, так как хакеры ожидали бы, что потребуется время, чтобы получить ответ от руководителя. «Это звучит очень плохо», - объяснил он, но «я склонен подписывать первые сообщения как женщины, потому что преступники есть преступники, и у них все еще есть это в голове: старший сотрудник, как правило, мужчина».

Он продиктовал по телефону сообщение, которое должно было быть отправлено через несколько часов:

Здравствуйте,

мы не совсем понимаем, какие данные у вас есть. Пожалуйста, предоставьте подробности.

Большое спасибо

Julia

IT Administration

Затем он перевернулся на другой бок и снова уснул.

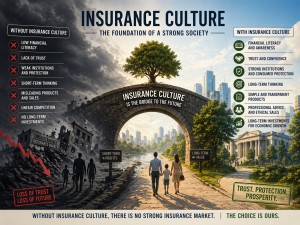

В 2022 году сумма денег, которую поставщики киберстрахования выплатили американским компаниям, составила более 4 млрд долларов. В претензии включены расходы на прерывание бизнеса, услуги по связям с общественностью в кризисных ситуациях , поддержка со стороны групп реагирования на инциденты и выкупы, которые банды, как правило, требуют в виде криптовалюты. В следующем году число атак с использованием программ-вымогателей выросло на 70%, по данным компании Recorded Future, занимающейся кибербезопасностью. По меньшей мере 1,1 млрд долларов досталось самим хакерам.

Однако невозможно узнать весь масштаб ущерба, нанесенного программами-вымогателями, поскольку многие компании стараются держать инциденты в секрете. Валери Рисс-Марчив, журналист по кибербезопасности, считает, что сообщается только о 10% инцидентов с программами-вымогателями, что означает, что общее число атак в мире за прошлый год составило около 44 000. Компании молчат не только для защиты своей репутации, но и для того, чтобы избежать штрафов за раскрытие личной информации.

Еще в 2017 году атаки с использованием программ-вымогателей были относительно редки, и хакеры могли запросить всего несколько сотен долларов за возврат данных людей. По мере того, как потенциал для зарабатывания денег становился все яснее, формировались банды, которые делали этот бизнес профессиональным. Большинство из них базировались в России и на Украине.

Меган Ханнес, менеджер портфеля киберстрахования, помнит момент, когда она поняла, что ситуация изменилась, еще в 2019 году. «Мой специалист по претензиям позвонил и сказал: «Привет, Мег, на этой неделе у нас было семь требований о вымогательстве, и все они на миллионы долларов», — сказала она. «Это остановит вас на полпути». Когда несколько месяцев спустя началась пандемия, многие компании перешли в онлайн, что создало еще больше возможностей для кражи данных.

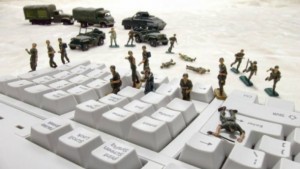

С тех пор число атак с использованием программ-вымогателей продолжало расти, замедлившись лишь в 2022 году после вторжения России на Украину. (Война отвлекала хакерские силы стран и иногда сталкивала их друг с другом.)

Многие банды все еще действуют в России и на Украине, хотя хабы вирусов-вымогателей появились в Иране, Бразилии, Индии, Северной Корее, Китае и Перу. Некоторые хакеры, похоже, работают независимо, как пираты. Другие, похоже, имеют связи с правительством своей страны или, по крайней мере, лицензию на преследование западных компаний, пока они не причиняют столько вреда, чтобы спровоцировать военный или дипломатический ответ.

Сложно отличить атаки программ-вымогателей, поддерживаемых государством, от атак чисто предпринимательских. Брайан Вондран, помощник директора киберподразделения ФБР , сказал мне, что эта грань размыта. «Продают ли преступники свои услуги разведывательным службам ради прибыли? Или, наоборот, хакерам, обученным государством, предоставляется возможность подрабатывать ради личной финансовой выгоды, помимо их обычной работы?»

По большей части банды действуют как корпорации, с отделами кадров и сложной бюрократией. Известные группы выпускают пресс-релизы («Мы рады сообщить, что мы успешно зашифровали сеть Генри Шейна и извлекли 35 терабайт конфиденциальных данных») и имеют удобные для пользователя домашние страницы в даркнете, где жертвы могут получить доступ к своего рода извращенной службе поддержки клиентов. Один переговорщик сказал мне, что это часто быстрее и полезнее, чем у Apple. «Мы гарантируем, что вы сможете безопасно и легко восстановить все свои файлы», — заверяет одна банда, над подсказкой « ОБЩАТЬСЯ С ПОДДЕРЖКОЙ ». Все предприятие настолько деловое, что когда два года назад произошла утечка внутренних чатов одной банды, некоторые ее члены звучали как разочарованные бухгалтеры. («Наша работа, как правило, несложная, но монотонная, мы делаем одно и то же каждый день».)

Со временем банды начали лицензировать свою модель для фрилансеров, известных в отрасли как «аффилированные лица». Когда аффилированное лицо покупает право использовать программное обеспечение и бренд банды, они также получают доступ к ее репутации. Банда, в свою очередь, пытается обеспечить соблюдение протоколов, чтобы ее репутация не была подорвана действиями фрилансеров. «Строго запрещено делать скидку более 50% от первоначально запрошенной суммы», — заявила одна банда своим аффилированным лицам в прошлом году.

Для успешного проведения атаки с использованием программ-вымогателей требуются различные навыки. Обычно каждый элемент операции — разработка вредоносного ПО, его использование для взлома сервера, обработка украденных данных, переговоры с жертвой — выполняется отдельным лицом или командой, которые могут находиться в разных странах и не иметь прямого контакта друг с другом. Такая разрозненная структура делает поимку и остановку банд программ-вымогателей чрезвычайно сложной задачей.

Жертвы редко выбираются; банда действует как вор, который сходит с ума на автостоянке, крадя все, что осталось незапертым. Взломы почти всегда сводятся к глупой ошибке ленивого или доверчивого человека. Никто не хочет включать многофакторную аутентификацию. Все нажимают на подозрительные ссылки. Руководители пренебрегают наймом достаточного количества ИТ- специалистов. Пароли хранятся в электронных таблицах. Дело не в том, что эти банды настолько продвинуты. Дело в том, что мы — легкие утки.

Через три с половиной часа после того, как «Джулия» отправила свое первое сообщение, банда вымогателей ответила:

Здравствуйте. Вы уполномочены вести диалог?

Затем, спустя полтора часа без ответа:

Вам следует чаще заходить в чат и проверять сообщения.

Шах вежливо настоял на своем первоначальном требовании:

Мой менеджер попросил меня ответить вам. Мы не уверены, какие данные у вас есть на самом деле. Можете ли вы прислать нам подробности или дерево файлов? Я передам это руководству.

Пока Шах был занят демонстрацией спокойного профессионализма, подразделение Storm , которое он называет «технарями», вступило в действие. В STORM работает около 20 сотрудников в Лондоне и еще дюжина работает в бизнес-парке на Маврикии, который я посетил. В справочнике здания номер офиса компании — единственный, где не указано имя. Сам офис унылый, обставлен черными игровыми креслами, рядами компьютеров и почти пустыми белыми книжными полками. На большом экране мерцали столбцы текста под синей картой мира. Светящиеся пятна белого, желтого и красного цветов представляли собой то, что предположительно было прямой трансляцией всего спама, заражений и кибератак, происходящих по всему миру.

Технари применили сразу несколько тактик: идентифицировали точки входа хакеров, чтобы перекрыть доступ, отслеживали IP- адреса, просматривали журналы и применяли инструменты, которые исследуют закономерности в системе, чтобы находить и блокировать подозрительную активность. Они изучали время и язык первоначальной переписки, рассматривая ритм и структуру предложений, пытаясь связать сообщения с известной бандой.

На основании доказательств STORM предположил, что компания подверглась атаке со стороны ответвления ALPHV , крупной банды, также известной как BlackCat — не путать с BlackMatter, Black Basta или DarkSide. Банды, занимающиеся вирусами-вымогателями, как правило, дают себе карикатурно-злодейские или насекомоподобные имена, такие как « RE vil», «Scattered Spider» и «Clop» (не отсылка к звуку приближающихся лошадей, а к русскому слову «постельный клоп»). Технари прочёсывали тёмную паутину в поисках информации: кто-нибудь что-нибудь публиковал об атаке? Были ли данные компании уже выставлены на аукцион? Может ли конкурент прямо сейчас загружать конфиденциальные документы?

Эти усилия совпали с прямым запросом Шаха к хакерам о том, что он назвал «доказательством жизни» — цифровом эквиваленте фотографий заложника, держащего газету, которые он получал. Была надежда, что банда отправит скриншот с индексом того, что было украдено. Это также подтвердило бы, что он общается с нужными людьми. (В другом недавнем случае Шах общался с кем-то, кто не мог предоставить доказательство жизни. Он пришел к выводу, что это, вероятно, был оппортунист, который увидел пост банды об атаке в даркнете и пытался воспользоваться ситуацией.)

Старший киберследователь STORM Бен Малдун тем временем просмотрел список вопросов и рекомендаций с компанией, чтобы сдержать атаку и избежать выплаты выкупа. Как хранились и организовывались данные компании? Были ли отключены все ненужные системы? Где находилась самая конфиденциальная информация? К чему будет иметь доступ учетная запись уровня администратора ?

По мере того, как компания отвечала на эти вопросы, разговоры становились напряженными. «Вы имеете дело с уставшими и измотанными людьми, и это тоже часть работы — брать их с собой, потому что с их помощью вы значительно сокращаете время, необходимое для полного возобновления работы бизнеса», — сказал Малдун. Выяснилось, что клиентами компании являются государственные учреждения, полиция и службы здравоохранения. Когда Малдун спросил компанию об ее архитектуре безопасности, «возникло немного неловкое молчание».

Команда старалась быть тактичной, когда весь масштаб ошибок компании стал ясен. ( В STORM также есть консультант по травмам, который помогает клиентам пережить то, что часто является расстраивающим опытом.) «Очевидно, в глубине души мы думаем: «О, боже!» — сказал директор по штормам по имени Харли Морлет. — Но на самом деле это не помогает».

Когда банда вымогателей отправила ссылку на зашифрованный сжатый файл. Наконец: доказательство жизни. Команда STORM ввела предоставленный пароль, открыла файл и просмотрела то, что было взято из сетей компании. Это оказалось не так плохо, как они ожидали.

«К счастью, — сказал Малдун, — там было очень, очень ограниченное количество клиентских данных, и это не были конфиденциальные данные».

Но затем посыпался поток угрожающих сообщений.

Мы уже проникли в сети ваших клиентов. Мы использовали ваши пароли и можем наглядно увидеть карту сетей всех жертв!

Ведь вы знаете, что происходит и какие штрафы ждут компанию, какие судебные тяжбы могут быть между корпорациями, которые вы подведете, если это станет достоянием общественности

Все, что говорили члены банды, указывало на то, что по крайней мере один человек с их стороны имел доступ к клиентским данным и понимал, насколько серьезна ситуация.

Разрешив этот инцидент молча и без лишнего шума, вы будете в безопасности.

Вы готовы начать с нами переговоры о неразглашении полученных нами данных?

Если вы откажетесь, это будет очень печально для вашей компании

Шах предпочитает игнорировать попытки запугивания, урок, который он усвоил во время переговоров об освобождении заложников. Позволяя эмоциям вступать в разговор, он теряет время и рискует ненужно спровоцировать похитителя. Составляя ответ, он принял вежливый корпоративный тон, вставляя фразы вроде: «Спасибо за ваше терпение» и «С нетерпением жду вашего ответа как можно скорее».

Ему пришлось продемонстрировать определенную степень обеспокоенности данными, потому что слишком большая отстраненность могла выдать, что он на самом деле не Джулия из IT . Но он не стал бы спорить. И он никогда не был бы первым, кто поднял бы вопрос оплаты. «Если вы начинаете говорить о деньгах, — сказал Шах, — вы буквально бросаете им морковку и попадаете им по голове».

Вопрос о выплатах выкупа — сложный. Некоторые утверждают, что расплата только создаст больше преступлений: «Такие выплаты не только поощряют и обогащают злоумышленников, но и увековечивают и стимулируют дополнительные атаки», — сообщило Министерство финансов США в 2021 году. В прошлом году высокопоставленный чиновник Белого дома поднял вопрос о возможности запрета выплат. В настоящее время британское правительство предлагает обязательную отчетность об инцидентах с программами-вымогателями и требование, чтобы фирмы, желающие заплатить выкуп, сначала получили государственную лицензию на это.

Но многие из экспертов по кибербезопасности, с которыми я общался, считали, что попытки правительства наложить штрафы на платежи будут контрпродуктивными. «Даже если бы вы могли это обеспечить, вам, вероятно, пришлось бы делать исключения», — сказала Сюзанна Сполдинг, бывший директор американского национального агентства по киберзащите. «Вы собираетесь делать исключения для больниц? Как только вы делаете исключение, эти организации становятся мишенью».

Некоторым государственным организациям уже запрещено платить хакерам, и даже не рекомендуется общаться с ними. Шах сказал, что эта последняя политика может стоить учреждениям возможности вернуть свои данные без оплаты (хотя у него, очевидно, есть личная заинтересованность). Он также утверждает, что преступники извлекают выгоду из стигматизации переговоров, поскольку это заставляет жертв неохотно делиться информацией друг с другом или с властями. Он пытается передавать разведданные в ФБР и другие агентства, когда может, хотя и подозревает, что они искажают информацию, которой делятся в ответ, потому что хотят отговорить людей платить выкуп.

Информация, выдаваемая бандами, тоже не обязательно заслуживает доверия. Как это доказательство жизни: действительно ли оно отражало то, что было у банды?

На тот момент прошло всего пару дней с тех пор, как компания поняла, что ее взломали. Генеральный директор был полон решимости защитить репутацию компании и держать ее клиентов в неведении как можно дольше.

Шах и Хейр-Браун были обеспокоены таким подходом. Поскольку у компании были государственные контракты, было сложно узнать, могут ли их серверы содержать конфиденциальную информацию, касающуюся национальной безопасности. «Вы хотите перестраховаться», — сказал Хейр-Браун. В другом случае клиент занимался доставкой для вооруженных сил определенной страны; во время атаки с использованием вируса-вымогателя STORM успешно подтолкнул клиента к тому, чтобы предупредить правительство. «Не информировать, это может быть опасно», — сказал мне Шах.

Но генеральный директор компании предпочел поверить, что файл «доказательства жизни» был исчерпывающим. На данный момент атака останется тайной.

Шах ожидал, что банда вымогателей запросит $5 млн. Малдун, встревоженный криминалистической информацией о серверах компании, предположил, что спрос составит около $15 млн.

Поэтому, когда пришло сообщение, оба были удивлены.

Учитывая всю ситуацию, которая у вас есть, и объем данных, которые мы получили.

Сумма выплаты составит 2 миллиона долларов.

«Или они не знают, с какой компанией на самом деле имеют дело, или не провели должным образом свое исследование», — сказал Шах. Теперь, когда он увидел, что его контрагент настолько туповат, он почувствовал себя более оптимистично.

Малдун был менее склонен списывать преступников со счетов. «Почему они не набросились на все эти компании?» — спросил он себя. «Они могли нанести серьезный ущерб». Могла ли быть какая-то другая причина решения банды не использовать клиентские данные? «Возможно, это была политически не очень хорошая идея», — подумал он. Возможно, банда решила, что угроза раскрытия всех клиентских данных привлечет к ним слишком много внимания, перейдя черту, которая вызовет ответный удар со стороны правоохранительных органов, военных или правительства.

Эксперты по кибербезопасности говорят, что подозревают, что подобные расчеты распространены в бизнесе программ-вымогателей. «Пока они работают в этом финансовом мире, бизнес платит, страховые компании возмещают им расходы и нет никакого реального вреда, они могут не быть столь приоритетными с точки зрения реагирования», — сказала Сполдинг, бывший директор агентства по кибербезопасности, пытаясь объяснить логику банд. Когда страховщики покрывают расходы, боль распределяется по всему обществу через более высокие премии. Больше всего в финансовом отношении страдают владельцы малого бизнеса, у большинства из которых нет киберстраховки.

Атаки, которые подвергают риску жизни или критически важную инфраструктуру, действительно происходят, но часто считается, что это ошибки. Некоторые банды вымогателей даже пытаются представить себя социально ответственными. Некоторые выпустили пресс-релизы, в которых утверждалось, что они не будут атаковать больницы или школы. Однажды Шах вел переговоры от имени частной больницы и сумел выиграть время, убедив банду, что она переполнена пациентами с ковидом (на самом деле врачи больницы в основном были пластическими хирургами).

Так были ли эти хакеры глупыми или стратегическими? Хейр-Браун встал на сторону Шаха. Если бы банда действительно понимала масштаб сети компании, подумал он, филиал бы начал называть конкретных клиентов. С другой стороны, не было способа узнать наверняка.

Через несколько дней Шах отправлял банде вежливые сообщения от имени Джулии, откладывая любые существенные переговоры по поводу требования выкупа. Он подписался словами: «Я сообщу вам как можно скорее».

Генеральный директор начал понимать, как ему повезло, что банда не использовала свое преимущество в полной мере. После нескольких дней уговоров он добился одобрения совета директоров на выплату 2 млн долларов.

Шах сказал, что в этом нет необходимости. Он составил еще одно сообщение хакерам.

Доброе утро,

команда менеджеров попросила меня обсудить с вами урегулирование. Как вы, я уверен, понимаете, у нас нет финансовых средств, чтобы удовлетворить вашу текущую цену. Это далеко за пределами наших возможностей и недостижимо.

Мы считаем, что можно достичь приемлемого урегулирования, которое удовлетворит обе стороны и быстро завершит дела; однако эта цифра должна быть намного ниже.

Шах хотел, чтобы банда думала, что получает то, что хочет, даже когда он делал вид, что компания не может позволить себе его требования. Чтобы дать банде сигнал, что он настроен серьезно, он даже изменил свою легенду, подписав:

Спасибо

Кристофу,

менеджеру по персоналу

Менее чем через 15 минут хакер ответил.

Я обсужу и отвечу вам через полчаса.

Продолжение пришло через восемь минут:

Привет Кристофер.

Давайте не будем торговаться и тратить ваше и наше время.

Вы говорите, что эта сумма слишком велика для вас, и в этом случае наш руководитель сказал мне, что мы можем сделать скидку.

Назовите мне сумму вашего встречного предложения, но она точно не может быть маленькой, поэтому мы можем просто встать и уйти

Назовите мне сумму в течение 1 часа (с момента прочтения вами этого сообщения)

Шах выждал два часа.

Добрый день,

Спасибо за ответ.

Я передам ваше сообщение руководству.

Любой ответ займет некоторое время, так как любые решения необходимо будет обсудить.

Это не произойдет в течение часа.

Ни в чьих интересах не тратить время, и мы, безусловно, стремимся решить этот вопрос как можно быстрее. Если бы вы могли предоставить мне пересмотренную цену, я мог бы поделиться ею с ними, и я более уверен, что решение может быть достигнуто гораздо быстрее.

Я с нетерпением жду вашего ответа как можно скорее.

Спасибо

Кристофер

Менеджер по персоналу

Шах отказался от всех требований банды. В то же время он объяснил мне: «Я использую слова согласия, такие как «решимость» и «уверенность»… Это заставляет их говорить: «Мы добиваемся успеха сейчас». Девять минут спустя хакеры написали:

Мы готовы закрыть вопрос полностью и без ненужных торгов на сумму $700 тыс .

Теперь Шах начал получать удовольствие. «Ты действительно не знаешь, что у тебя есть», — подумал он. Он мог бы ожидать, что следующий спрос составит $1 млн, но снизить цену больше, чем вдвое? Эти ребята действительно были тупыми.

Генеральный директор теперь отчаянно хотел, чтобы проблема исчезла, и был рад заплатить 700 000 долларов. Шах чувствовал нервную энергию с обеих сторон. Но он не хотел сдаваться. Он ждал почти 20 часов, чтобы написать снова, и когда он это сделал, он сказал хакерам, что он все еще «ждет решения».

А потом, несколько часов спустя, Шах заставил Кристофера из HR сделать что-то смелое. В середине длинной, чрезвычайно вежливой записки он написал:

В настоящее время у нас имеется 179 500 долларов США , которые мы можем предоставить вам в кратчайшие сроки.

Когда Шах впервые рассказал мне эту историю, он, похоже, не понимал, почему я нахожу его поведение странным. Мы сидели в пляжном кафе на Маврикии, потягивая кофе (я) и чай (он). Вокруг нас щебетали птицы. Зачем, черт возьми, Шах продолжал переговоры, когда решение было уже близко? Если на то пошло, казалось, что он раздражал обе стороны, делая это. Думал ли он о будущих делах, которые могут быть связаны с этой бандой, и пытался ли он не создавать прецедент, сдаваясь слишком быстро? Было ли это связано с его эго? Со здоровьем экосистемы программ-вымогателей?

Шах раньше не думал ни о чем подобном. Он казался таким же озадаченным, как и я. «Мы могли бы закончить это гораздо раньше, но...» — он сделал паузу. «По-моему, это неестественно».

«Я никогда не анализировал, почему я это делаю, но я всегда это делал», — продолжил он. «Почему я не могу снизить для них цену, если это имеет смысл?»

В любом случае, банда приняла предложение (« мы ценим ваше желание решить проблему »). STORM провел проверку на предмет санкций, затем помог компании отправить тестовый платеж в размере 99 долларов на указанный биткойн-кошелек. После подтверждения получения прошла остальная часть выкупа.

Вот и все. Дело закрыто. Компания заполнила необходимые формы для страхового иска. Специалист по урегулированию претензий рассмотрел доказательства. Юристы подписали документы. И клиенты продолжили заниматься своими делами, так и не узнав, что какие-либо их данные были скомпрометированы.

Аманда Чикаго Льюис — журналистка из Нью-Йорка.

Источник: The Economist